Lan.stフォーラムで、FrEdDy氏と名乗る人物がPSP-3000のOFW6.20でHello Worldの表示に成功したと投稿していました。またまた信頼度に欠く動画投稿だけのようですが、いままでとは少し違うようです。【情報源:Lan.st:Hello World on psp 3004 fimware 6.20-My proof of concept】

翻訳する内容がないので特にしませんが、FrEdDy氏の投稿動画を全て見ていくと時系列順に次のようになっていました。

YouTube: Crash on psp ofw 6.20!

Avatar – アバター (海外北米版 PSP)のセーブデータを利用したクラッシュ

YouTube: Hello world on psp 6.20!

TIFF?を使ったっぽいHello World

YouTube: FrEdDy’s and dark-smn 6.20 tiffcrash!

6.20でクラッシュするっぽいTIFF画像

YouTube: Hello World on 6.20-part 2

6.20でHellp Worldを表示してるっぽい動画

YouTube: Hello World on 6.20-part 3-It’s no fake!

しつこく6.20のPSPでHello World表示してるっぽい動画

ああっ!

1週間程前に掲載したPLAYSTATION LANDIAに掲載されていたPSPのクラッシュバグのときのアバタークラッシュの人じゃん!

動画のコメント欄を見ると、以下のような事が書いてありました。

謎のチームの謎のハッカーによるHello World

dark-smn氏とFrEdDy(自分)が発見したクラッシュ

絶対リリースはしないのはPSPGENkフォーラムメンバーのせいだ

出た、リリースしない宣言。

PSPGENフォーラムでどうも何か言われた臭いですね。

セーブデータクラッシュ発表から1週間でTIFF画像を使った別のexploitを発表したところが今までのFAKEとは異なります。逆に言えば信頼性を増す方向に作用している感じです。

もう、こういう動画が来たよ、という告知程度でさらっと流しておきます。

GameGazフォーラムにトピック立てました。情報交換よろしくです。

[追記]

Lan.stフォーラムで、今月Lan.stフォーラムに登録したばかりのニューユーザーFrEdDy氏の投稿を検証してみます。

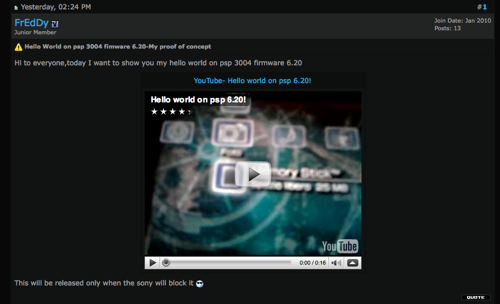

まず、Hello World動画の発表文。

日付に注目です。昨日の午後2時24分に投稿しています。

こちらは別トピックで、同時に開いたFrEdDy氏の投稿です。もちろん同じ日(日本時間の1/24ですので日付が連れていることはありません)です。

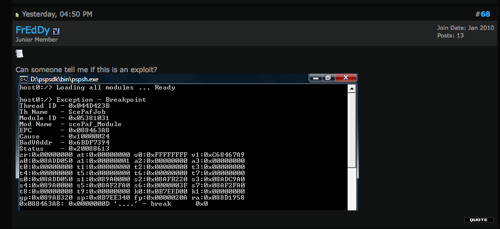

“The value of crashes.”というトピックでこれがexploitになるか教えてよ、とPSPLinkの結果を示して聞いてます。

昨日の午後4時50分に投稿しています。

その他、4:50PMと同じトピックにてファジング手法でTIFFファイルの中身を変える話でプログラムのインストール方法を尋ねたりしていました。

※スクリーンショットクリックで実際のFrEdDy氏の投稿の投稿へ飛びます。

だいたい

そんなやつにHello Worldのコードを書くどころかPSPのメモリ内容を自在に操れるのか?