PSPのUtopiaプロジェクトで協力者を募集しているというニュース(ゲーム最新情報 2009年12月5日のニュース参照)をお伝えしてから1週間経ちましたが、現在はPSP開発界のトップをひた走るGENチームのサイトPSPGENでも期待をもって伝えられていましたので翻訳してお伝えします。【情報源:PSPGEN】

[google翻訳+まもすけ翻訳]

Utopia is not dead: support and contribute to this project

Utopiaは不滅です:プロジェクトの協力者を募集中

While we had not heard of Utopia has long been MathieuLH us of the progress of this project.

ここしばらく聞こえてこなかったUtopiaについてMathieuLH氏がプロジェクトの進行状況を報告してくれました。What that Utopia?

Utopiaとは?The Utopia project aims to create a better working environment for developers on the PSP. This will be an “operating system” for the PSP, very different from that of Sony.There will be no kernel mode or other modules included Sony, but rather an open source kernel optimized lightweight.To do this, the M33 team has begun work to fully repay the IPL of the PSP and thus succeed in establishing a new working environment.

UtopiaプロジェクトはPSPでより良い開発環境を構築する目的のプロジェクトです。最終的にはPSPの”オペレーティングシステム”となる予定で、ソニーのオリジナルとは全く異なるものになります。ソニーのファームウェアにあるようなカーネルモード、モジュールといったものは使用せず、軽い動作を目指して最適化したオープンソースのカーネルを利用します。そのためにM33チームはPSPのIPL解析を始めて現在の動作環境の確立へと至ったのです。Utopia occupy 1 or 2 MB on the maximum RAM, and is based on reverse engineering of the IPL firmware 3.71. Remember, the first version of Utopia has been created and the source code has been posted. For more information, please visit this page.

Utopiaは最大でも1〜2MB程度のRAM容量しか占有しません。ベースはファームウェア3.71のIPLをリバースエンジニアリングして解析したものです。Utopia最初のバージョンは既に制作されソースコードも公開されています。より詳しい情報はこちらのページをご覧ください。MathieuLH gave new information about this excellent project for our beloved PSP, and said that if there were qualified developers getting involved to the maximum in this project, then Utopia would undoubtedly be a great success. This operating system for PSP is for people using their (s) PSP solely for the specific features of a Custom Firmware for homebrew and (of course, the official games are not supported, since they require the modules of normal firmware).

MathieuLH氏は我々にとっては最愛とも言えるPSPのためのこの素晴らしいプロジェクトについて、新たな情報を寄せてくれました。もしこのプロジェクトのために最大限の協力を惜しむことなく尽力してくれるという開発者が手を挙げてくれれば、Utopiaは間違いなく成功するだろうという内容です。PSPのこのオペレーティングシステムはカスタムファームウェアのもつHomebrewのための機能を求めるユーザーのためのものなのです。(市販ゲームの起動には公式ファームウェアのモジュールが必要なため非対応です。)Many players have a PSP 1000 or 2000 (not v3), so it is still a number of people who are interested in this project. The project is still at the moment (and this for some time) primarily developers who have great pleasure in using the complete documentation, the debugging and development tools that will result of Utopia.

PSPフリークのユーザーはPSP-1000やPSP-2000(TA088v3基板を除く)をすでにお持ちでしょうから、このプロジェクトに興味があるユーザーも多数いらっしゃるはずです。現時点では(そしてここしばらくは)Utopiaの成果として公開されたドキュメントやデバッグおよび開発ツールを用いて開発できる喜びを享受する段階でしょう。As stated MathieuLH, who knows, maybe one day the team of Utopia comes to hacker IPL recent models of PSP.

MathieuLH氏はまた、いずれUtopiaチームがPSP最新モデルのIPLをハッキングする日が来るだろうとも述べています。If ever you are a skilled developer and you think you can be part of this project and give your free time, then you can contribute to Utopia.

もしあなたが開発者としてのスキルをお持ちでUtopiaプロジェクトに参加し協力できるかもしれないとお考えなら、是非Utopiaプロジェクトに貢献してあげてください。You can get more technical information and code of the project at the forum MathieuLH.

技術的な情報やコードに関してはMathieuLH氏のフォーラム(Lan.st)をご覧ください。

数多くのサイトで取り上げられるということはそれだけ期待が大きい証拠でしょう。

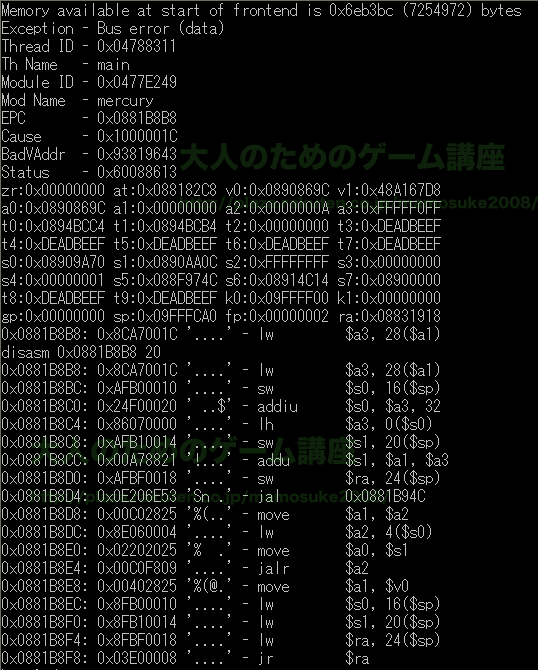

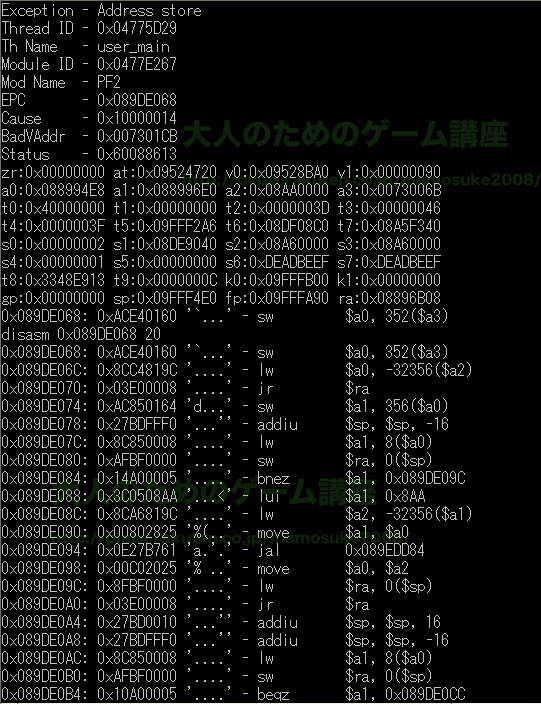

MathieuLH氏はここしばらく表だった活動はしていないように感じていましたが、FreePlay氏のMercury Exploitは盗作だと公表し、盗作元だという非公開だったMercury Exploitのソースコードを公開(ゲーム最新情報 2009年11月23日のニュース参照)したことで実際は密かに活動していたことは明らかになりました。今回の募集告知でUtopiaプロジェクトも密かに進行していたことも発覚したことになります。

M33チームの名前には言及されているものの、Dark AleX氏については触れられていないことからあくまでもプロジェクトの主導はMathieuLH氏となるようです。少なくとも人手が足りないとしている時点で今すぐUtopiaがリリースされることはないと考えられますが、今後の進展には大いに期待したいですね。