PS3Haxで、flatz氏がPS3のIDPS(PS3本体ごとに持つ固有の16バイトのID。まだすべて解析されていない)を公式ファームウェアのPS3でもハードウェアの改造なしに入手することができるWinsows用コマンドラインユーティリティIDPstealer v0.1をリリースしたことを伝えていました。

IDPstealerで公式ファームウェアのPS3でもCFWのPS3でもハードウェア的改造を一切しなくてもIDPSを入手することができますが、今回公開したことで次のファームウェアアップデートで間違いなく対策され利用できなくなります。もしPS3でIDPSを入手するのであれば早めにやっておいた方がよいでしょう。また、他のユーザーのPS3にアクセスできるのであればそのIDPSを盗んでしまうことも簡単にできてしまうので色んな意味で注意が必要です。

IDPstealerはプロキシサーバーとして動作し、SSL通信もインターセプトできます。その通信内容からIDPSを抜き出す仕組みです。

IDPSを抜き出すには

・BANされたことがないPS3で、PSN接続ができること(最新公式ファームウェアないしはバージョン偽装したCFW)。

・ログイン可能な有効なPSNアカウント。後でBANされる可能性もあるので一時的に利用するつもりで新規アカウントを作った方が良い。

が必要です。ローカルプロキシサーバーのセットアップは自分でしなければなりませんのでその知識も必要です。ダブルクリックで実行すればIDPSが表示される、というような物ではありません。

[使い方]

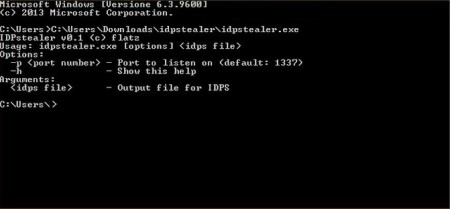

1. コマンドラインでidpstealer.exeを実行する。リッスンポートの指定は”-p”オプションで行う。デフォルトで使われている1337以外を指定する。

例:

idpstealer.exe -p 30274 idps.bin

idpstealer by flatz

idpstealer by flatz2. ファイアウォールやアンチウィルスソフトを利用している場合はIDPstealerが利用できる環境に変更する。IDPstealerはウィルスとして検知される可能性が高い。

3. PS3をプロキシサーバー経由でネットワーク接続するようにしておく。最初に指定したポート番号を間違えないように。

4. PS3をプロキシサーバー経由でネットワークに接続したらそのままPSNへログインし、”What’s New”へアクセスする。

5. アプリケーション側に”IDPS have been successfully written to”という表示が出たら成功。IDPSがidps.binとして入手できる。

逆に通信内容を傍受してデータを抜き出せてしまうのはかなりヤバいので、早々に対策ファームウェアがリリースされるのは間違いないでしょう。

さっそく自宅のSuper Slimで試してみました。

What’s NEWを表示させただけでは成功しなかったので適当なインターネットWebサイトへ飛ぶ項目を選択したところ成功しました。

後はバイナリエディタで開くと16バイト分のIDがありました。